无需害怕WCry2.0勒索病毒 椒图科技【云锁】产品可一键防御

发布时间:2017-05-15 13:38:23

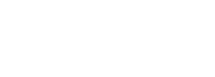

5月12日晚,WanaCrypt0r 2.0“永恒之蓝”勒索软件在全球爆发(以下简称 WCry2.0)。在无需用户任何操作的情况下,Wcry2.0可扫描开放445文件共享端口的Windows机器,从而植入恶意程序,目前全球超十万台电脑、国内近3万机构被攻陷,影响力直逼当年的冲击波病毒。

据北京椒图科技总经理王健(国内著名主机防护及反病毒引擎设计、操作系统内核、漏洞及病毒、逆向工程技术专家)介绍,WCry2.0比当年的冲击波、熊猫烧香病毒影响更恶劣,一旦主机感染只能尝试破解秘钥,但可能耗时漫长且成功几率不大,否则就只能恢复系统。本次高校、加油终端机器成为被攻击重灾区,主要是因为这些主机的操作系统不常更新,很多没有更新微软3月份发布的安全补丁(MS17-010),才让WCry2.0有可乘之机,所有windows系统用户都应该尽快更新安全补丁,windows服务器可以用云锁进行安全防护。

WCry2.0病毒防御方式

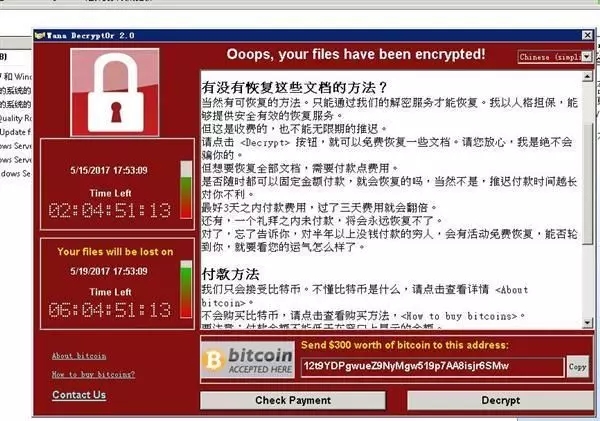

非常简单,在windows服务上部署云锁-服务器安全防护软件,在云锁的“应用防护”列表中找到445端口,点击“封闭端口”一键封闭445端口,禁止外网访问,即可有效防御WCry2.0攻击。

端口封闭是云锁应用防护的一项功能,云锁能自动识别服务器上的服务及其对应的端口,主要是帮助用户检测并防护对外暴露的危险端口,除了445端口外,默认情况下135、139等端口也会暴露在公网外,成为易受黑客攻击的目标,用户可以充分利用封闭端口功能,减少危险端口暴露,降低被攻击的风险。

严格来说,本次445端口漏洞并不能算0DAY,因为微软已经在今年3月份更新此漏洞的补丁(MS17-010),如果用户有按时打补丁的习惯,这次的WCry2.0勒索事件完全是可以避免的。用户可以基于云锁的服务器漏洞修复功能,远程检测并为所有服务器一键修复安全漏洞。

除此之外,云锁能帮助用户建立“边界管理- 风险识别 - 安全防护 - 未知威胁感知 - 攻击事件回溯 – 安全监控– 威胁情报”的自动化安全防御体系,完成这一切仅仅需要用户在操作系统上部署一个轻量级的Agent程序即可实现。